AUTEURS

Andrea Taglioni

Director @Bip xTech

Dans l’article précédent nous avons abordé ce qu’est le Process Mining, les principaux outils et fonctionnalités qui lui sont liés, et quels sont les cas d’utilisation et les avantages typiques.

En un mot, le Process Mining est l’ensemble des outils informatiques et des services professionnels capables de collecter les traces (numériques) laissées par les processus sur les systèmes d’information et, à partir de ces traces, de reconstruire, de grapher, de mesurer et de simuler le processus dans toutes ses variantes d’exécution.

Nous avons également souligné que les outils de Process Mining sont utiles dans les analyses ponctuelles (BPR, Assessment RPA), mais leur valeur est encore plus grande pour mesurer les changements (également périodiquement) et surtout comme outils de surveillance continue (par exemple, détection des anomalies, mesure continue des performances).

Écoutez le podcast

Quelles sont les phases typiques d’un projet de Process Mining, quelles sont les activités typiques et le calendrier, quels acteurs sont impliqués ?

Nous allons essayer de donner le point de vue de Bip Consulting dans cet article.

Avant un projet, dans la phase de Scoping (cadrage), une première définition du domaine de processus est faite (nombre de processus, macro-volumes) dans laquelle nous essayons de comprendre si les exigences minimales pour le traçage sur les systèmes existent (les données existent-elles ? Sont-elles facilement extractibles ? Existe-t-il l’ensemble minimal de données habilitantes ?) et s’il y a déjà des faiblesses évidentes ou des soupçons d’inefficacité qui pèsent actuellement sur le processus d’entreprise.

Ce cadrage permet de déterminer si le Process Mining peut être appliqué, et de définir une feuille de route, un calendrier et un coût de mise en œuvre (nous y reviendrons plus tard).

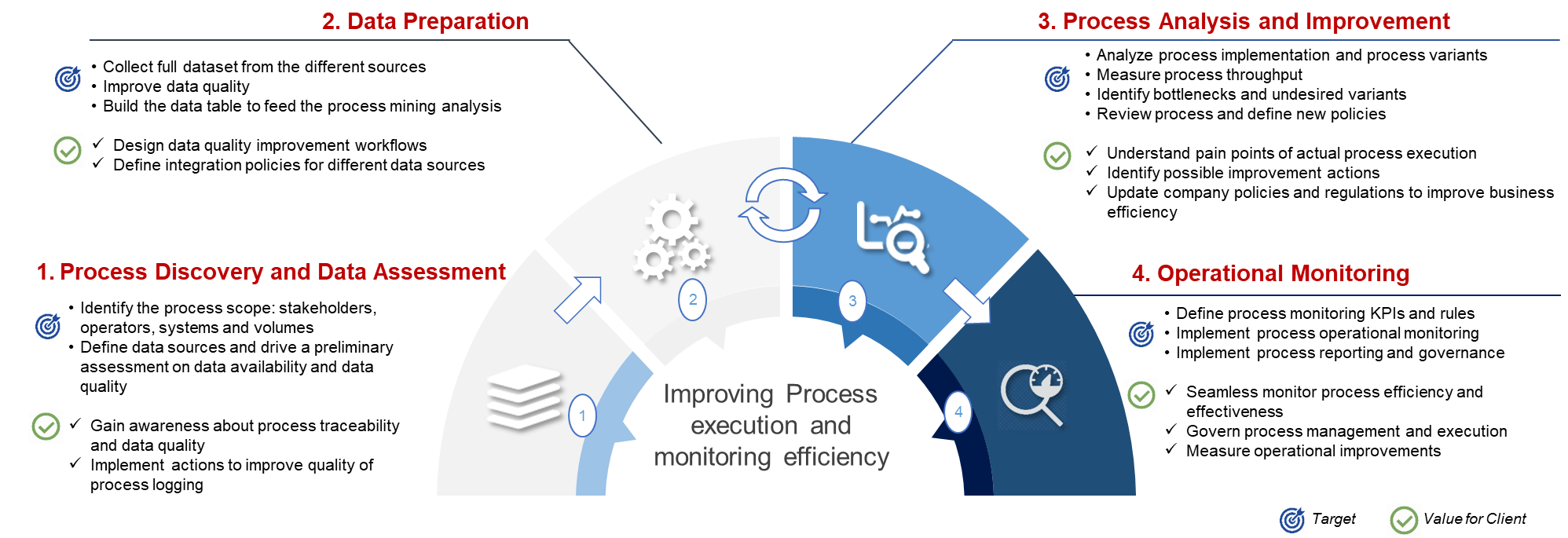

Nous passons ensuite à la phase de mise en œuvre. Les phases d’un projet typique de mise en œuvre de l’extraction de processus sont les suivantes :

Phases d’un projet de Process Mining (Source : Bip Consulting)

- Découverte du processus et évaluation des données : une première phase d’affinement de la connaissance du processus, identifiant en détail les parties prenantes, les opérateurs, les systèmes d’information sur lesquels repose le processus et les rapports/logs à utiliser, et obtenant des informations sur les volumes (également utiles pour choisir et dimensionner l’outil et les licences associées). Dans cette phase, le Client dispose de preuves objectives du pourcentage du processus effectivement tracé par le système et de la partie « non mesurable » du processus. Les outils d’exploration de processus sont progressivement enrichis de fonctions d’exploration de tâches qui peuvent également capturer des événements NON suivis par les systèmes mais mis en évidence par des outils de productivité individuels (courrier, suite bureautique) en conformité avec les lois et réglementations sur la confidentialité et la sécurité (par ex. GDPR). Dans cette phase, les premières considérations sur la qualité des données tracées sont également faites.

- Préparation des données : une phase de collecte et d’ingénierie des données, qui comprend également l’identification des mécanismes structurés de consolidation et de réconciliation (si les données proviennent de plusieurs systèmes d’information). Dans cette phase, des contrôles de qualité détaillés sont également effectués sur les données collectées et les fichiers d’alimentation traités sont produits, qui sont ensuite chargés dans l’outil.

- Analyse du processus et hypothèses d’amélioration : c’est la phase au cours de laquelle les analystes de processus, en s’appuyant sur les instruments appropriés, exposent les preuves, documentent et mesurent les KPI du processus, afin d’exporter toutes les informations sur le processus analysé. Typiquement, cela prend la forme de documents d’analyse et de tableaux de bord de mesure créés avec l’outil Process Mining. Dans cette phase, les actions d’amélioration et les politiques et réglementations mises à jour sont définies avec les parties prenantes côté client. Ces actions sont réalisées par le client (avec ou sans la contribution du consultant) en parallèle avec le point 4 (voir ci-dessous) ; les actions peuvent durer des heures, des jours ou des mois selon le type de changement requis.

- Suivi opérationnel : il s’agit d’une phase cruciale dont l’importance est souvent sous-estimée. L’action de Process Mining jusqu’au point 3 est importante pour définir le plan d’optimisation, mais ensuite, que se passe-t-il réellement ? La technologie Process Mining a été créée pour être utilisée également comme un outil de suivi discret (périodique) mais surtout continu (quotidien, horaire ou même presque en temps réel). Dans cette phase du projet, nous travaillons donc à définir des tableaux de bord KPI, et à préparer la gouvernance pour suivre le processus et comprendre si les actions mènent à l’effet désiré. Dans les cas les plus vertueux, les fonctions d’alerte sont activées, et une véritable gouvernance des anomalies est réalisée au fur et à mesure dans une logique de détection ou de prévention des anomalies.

L’interaction avec les interlocuteurs du Client se fait par le biais d’une série d’ateliers, qui impliquent principalement les représentants du métier (Propriétaire de Processus / Experts de Processus et optionnellement aussi les Opérateurs de Processus) tout au long du projet, les représentants de l’IT / Propriétaires de Systèmes notamment dans la définition des flux et la création des extracteurs, mais aussi lors de l’installation de l’outil (si sur site).

Les outils de Process mining sont principalement basés sur le cloud, mais certains permettent l’adoption de solutions sur site (on-premise) ou d’une solution de cloud privé (sur le cloud du client), en cas de nécessité.

Un projet typique de mining process peut durer deux / trois mois par processus (selon la complexité du processus et les sources données), avec des synergies et des parallèles possibles pour plusieurs processus, ou si le même processus doit être analysé dans plusieurs pays mais que la source de données est homogène.

Parfois, les clients souhaitent procéder à une Preuve de Concept, dans laquelle ils peuvent saisir le potentiel de l’instrument, une preuve tangible qu’ils peuvent expérimenter, « en l’activant pour la durée du pilote seulement », en l’alimentant avec des extractions impromptues et sans l’intégrer dans le processus d’affaires réel/l’infrastructure informatique. Dans ce cas, la durée typique est d’environ 5 semaines.

En ce qui concerne l’instrument, en revanche, les licences sont généralement répertoriées sous la forme d’une redevance annuelle, par processus ou par nombre de lignes/événements, avec la possibilité d’offres groupées variées pour satisfaire tous les besoins.

Le retour sur investissement (ROI) dépend du processus, de l’efficacité en l’état, et évidemment de la méthode d’utilisation (évaluation ponctuelle, surveillance périodique ou surveillance/alerte constante), mais le délai de récupération est normalement très rapide (le ROI peut être obtenu en quelques mois).

Le succès du premier pilote ou de la première réalisation complète, conduit souvent au lancement de programmes de mise à l’échelle à la fois variétaux (extension à d’autres processus) et géographiques (extension à d’autres pays pour les sociétés multinationales), qui peuvent être conçus pour maximiser le parallélisme et les synergies des jours-hommes (réduisant l’impact unitaire des coûts du projet par processus), et des licences (allant vers des bundles multi-processus et des contrats pluriannuels, généralement plus réduits).

Si vous souhaitez en savoir plus sur notre offre ou avoir une conversation avec l’un de nos experts, veuillez envoyer un e-mail à bipxtech@mail-bip.com avec pour objet « Process Mining« , et vous serez contacté rapidement.

Lire plus de perspectives